| 摘要:2014年8月22日,鸟巢旁一个低调文艺的会场中,系统黑客、脚本黑客、猥琐流黑客轮番登场,分享了其在各自领域的最新技术,首次在公开演讲中曝光黑产的详细流程和主流技术,带我们感受了黑客的勿忘初心。本次大会主题 —— 感受网络空间的心跳。 |

2014年8月22日,KCon V3在鸟巢旁一个低(nan)调(zhao)文艺的地方举行。一天卖掉600多张票,马萨拉蒂赞助的演讲嘉宾专用车,BitBays赞助100个比特币,锤子手机赞助的T1,神秘歌手前来来助阵,这些笔者都不想再说了。只想来讲讲黑客们在攻防技术之外的另一面。

上午是面向媒体的封闭论坛,几位演讲嘉宾一起回答了现场媒体的提问,先来张全家福。

几位黑客从左向右依次为:余弦,TK,色di雪球,redrain,冷风,Evi1m0,黑哥。这告诉我们做黑客首先要有一个霸气的代号。

据余弦介绍,黑客主要分为以下几类:

系统黑客:他们精通操作系统,读得了汇编,写得了C语言,以获得系统管理员身份为最高追求。在现场的代表人物是TK和冷风;

脚本黑客:俗称“脚本小子”,他们精通脚本语言,能够发现各大网站的脚本漏洞进行攻击,也会自己写脚本攻击。现场代表人物是余弦、黑哥和蓝色di雪球;

猥琐流:他们的攻击主要发生在Web前端,通常是被动式的,把陷阱准备好,坐等大鱼上钩。现场代表人物是redrain和Evi1m0(为啥猥琐流年龄都偏小?)

下面让我们一一走近这几位黑客吧:

余弦,知道创宇副总裁,本次活动的总策划,微信公众账号“懒人在思考”(lazy-thought),知乎账号余弦。悄悄告诉大家一个八卦:余弦的老婆是他的高中同学。

腾讯“玄武”安全实验室负责人于旸(@tombkeeper),很多人喜欢亲切地叫他TK教主,当然还有人更喜欢叫他“妇科圣手”。在安全漏洞、APT/0-Day 检测、网络攻防、移动和无线安全等领域有多年研究经验;在 CanSecWest、HITCon、XCon、xKungfoo 等国内外安全会议上发表过关于安全漏洞、无线安全、RootKit 检测等主题的演讲;微软漏洞利用缓解绕过悬赏全球两个10万美元大奖获得者之一。当然这10万美金不是白拿的,教主的演讲题目一下子就到了笔者不能理解的高度“ROPs are for the 99%”:未知攻,焉知防?

新浪微博安全团队安全工程师@蓝色di雪球,主要从事微博产品的安全测试,安全功能架构,以及相关自动化平台工具架构和研发工作。致力于研究应用安全,安全自动化以及安全运维等。带来的演讲议题是“利用 OAuth 劫持用户身份”。

360网络安全攻防实验室安全研究员redrain,个人网站redrain,“资深赛棍”,喜欢各种 CTF、WarGame;渗透师,专搞各种工程师。集 Web 狗、渗透狗于一身,擅长于各种主流,非主流入侵手段。在两家掐的厉害的情况下,还能来这里演讲,并且讲如此敏感的话题“藏匿在黑暗世界的利益链条”,对黑产的详细流程和主流黑产技术运用进行了大曝光。我只能感慨黑客的友情真不一般啊!

天融信阿尔法实验室安全研究员冷风,CSDN博客专家,擅长技术方向:木马、病毒、渗透、APT攻击的分析与研究,冷幽默。上午还现场演示了通过一条短信制造的手机木马。议题“APT攻击揭秘之特种木马技术实现”,完全站在攻击者角度为您揭秘 APT 攻击之特种木马技术实现,还原黑客攻击的真实手法。

知道创宇安全研究员@Evi1m0,邪红色信息安全组织创始人,HackerSoul.com 发起人。标准90后小正太,养着一只名叫“大头”的英短(对,就是左边那只)。知乎专栏Evi1m0,微信公众账号Evil-say。Evi1m0的演讲议题是“去年跨过的客户端”:一切输入都是有害的,攻防是个永久的话题。经验:身为一个白帽子,应该对每个挖出来的漏洞都好好珍惜,写出EXP。

知道创宇安全研究员Superhei(黑哥),男科圣手。道哥在“中国黑客传说:我是超级黑”一文中对黑哥的传奇人生进行了详细描述。曾有人在知乎上问过“为什么黑哥(superhei),教主(tombkeeper) 都是医院背景出生的黑客?”,黑哥的回答是“这个是事实 没办法改变 好像也没办法说理由”,教主的回答是“没什么特别原因。别的背景作安全的也很多,只是没医学背景这么显眼,所以不被人注意罢了。”笔者的理解是网络也有病,得治!

给大家分享封闭论坛的精彩问答:

Q:普通用户用户处于绝对劣势,基本没有安全知识,如何防范攻击?

主要做到以下几点:

- 尽量选择安全的、可信的网站。

- 不要暴露自己的隐私信息,不要让黑客发现你是一个有价值的目标,他们千锤百炼的骗术就可以把你搞定。比如在朋友圈炫富就是一个很危险的行为。

- 关闭手机和笔记本的自动连接wifi,据说当天就有wifi陷阱,不少中招的。

- 依靠应用和服务厂商的进步,他们都有最专业的团队来保护你。当然你要及时更新才行。

Q:黑客有没有团队协作?有没有圈子?

A:国内的黑客和国外的情况不太一样。

关于团队合作:国内第一代黑客做的很好,他们交流比较多,不同领域研究方向,都能互相借鉴、分享经验,促进了国内外黑客安全圈发展。这个年代的黑客分享变得越来越少,主要依靠同事的沟通交流。

黑客是有圈子文化的,黑客圈也是一个江湖。尤其在安全大爆炸的年代,相信这个圈子会逐步揭开神秘的面纱。

Q:目前智能硬件的安全状况如何?

A:智能硬件安全门槛并不低,作为一个新的事物,还处在起步阶段,没有经受过血与火的洗礼,未来肯定是一番新风血雨。相比智能硬件,智能手机已经是一个相对安全的设备。

会后的晚餐上,终于有机会和余弦近距离接触了,第一眼看到的是黑眼圈。余弦说这一周都没怎么睡觉,现在圆满结束了,没有什么遗憾,期待明年再见,希望那时能有个专业的团队,专门能做这件事情。余弦说之所以要办这个会,真的只想做一件纯粹的事情,让大家更多地了解黑客,不想涉及商业的东西。知道创宇也有很多产品都想来会上做展台或者演讲,都被身为副总裁的余弦拒绝了,只留下了ZoomEye。本次发布会上,ZoomEye正式宣布被硬件化了,也就是说它已经产品化了,我问余弦谁会需要买这个产品,余弦说国家。

孩子和美女总是最能引起我们关注的:

KCon 2014关注的内容:

近期路由器、监控器、OpenSSL 等全球性漏洞都在持续爆发。Shodan、ZoomEye 等搜索引擎的出现让网络空间的真实面貌越发可见。网络空间,除了我们常见的互联网外,还包括物联、工控等网络。随着 ZMap 等网络空间大规模探测技术的流行,全球越来越多的个人与黑客组织参与进了网络空间的资源掠夺战中。在大规模探测技术的辅助下,哪怕概率只有万分之一,也能在庞大的网络空间中发现令人心跳的目标。

PPT下载链接:

(下载服务器位于美国境内,为私有云,流量充足)

【议题:去年跨过的客户端】演讲人:Evi1m0,知道创宇安全研究员,邪红色信息安全组织创始人,HackerSoul.com 发起人。随着XSS防御体系的日益完善,传统的跨站漏洞挖掘思路已不再如此奏效,猥琐的思路经常在此时应运而生,这次也不例外。议题将探讨一下利用客户端跨平台的特点挖掘 XSS 漏洞的技巧。

下载链接:去年跨过的客户端.pptx

优酷在线观看:http://v.youku.com/v_show/id_XNzk4NDc4MDky.html

【议题:ROPs are for the 99%】演讲人:Tombkeeper,腾讯“玄武”安全实验室负责人,在安全漏洞、APT/0-Day 检测、网络攻防、移动和无线安全等领域有多年研究经验;在 CanSecWest、HITCon、XCon、xKungfoo 等国内外安全会议上发表过关于安全漏洞、无线安全、RootKit 检测等主题的演讲;微软漏洞利用缓解绕过悬赏全球两个10万美元大奖获得者之一。介绍两种不依赖于 ROP 的浏览器漏洞利用思路以及相关技术,利用这两种技术,可以写出能绕过 DEP/ASLR 保护,且不依赖于系统和浏览器版本的通用漏洞利用代码。

下载链接:ROPs are for the 99% – KCon.pptx

优酷在线观看:http://v.youku.com/v_show/id_XNzk4NDg2OTQw.html

【议题:利用 OAuth 劫持用户身份】演讲人:蓝色di雪球,新浪微博安全团队安全工程师,主要从事微博产品的安全测试,安全功能架构,以及相关自动化平台工具架构和研发工作。致力于研究应用安全,安全自动化以及安全运维等。在今年3月份的早于漏洞被爆出的时候我们已经发现了这个漏洞。议题中将分享如何发现漏洞,漏洞的多种利用方式以及危害,如何在重重系统历史问题中进行漏洞修复。

下载链接:利用OAuth劫持用户身份.ppt

优酷在线观看:http://v.youku.com/v_show/id_XNzk4NDkwNTcy.html

【议题:ZoomEye 新版本发布】演讲人:ChiChou,知道创宇 ZoomEye 团队研发,爱好网络安全和 UI 设(qiē)计(tú),目前负责 ZoomEye 研发和数据可视化研究。曾获“2014中国网络安全攻防大赛”一等奖。借助网络空间搜索引擎”钟馗之眼“的威力,我们可以方便地探索网络空间中的各种节点,找到各种有趣的目标,接触到各种神秘的网络。在经过数次安全事件的考验后,这一次,ZoomEye 又会放出什么样的大招?敬请期待。

下载链接:ZoomEye+V2.ppt

【议题:APT 攻击揭秘之特种木马技术实现】演讲人:冷风,天融信阿尔法实验室安全研究员,擅长技术方向:木马、病毒、渗透、APT攻击的分析与研究。在高级持续性威胁攻击过程中,特种木马远程控制程序(特马)植入是极为关键的一步。为了对抗各种杀毒软件和防火墙,特马程序会做很多工作。在平静的桌面下,特种木马绕过检测隐蔽执行,窃取数据。本议题完全站在攻击者角度为您揭秘 APT 攻击之特种木马技术实现,还原黑客攻击的真实手法。

下载链接:APT攻击揭秘之特种木马技术实现.pps

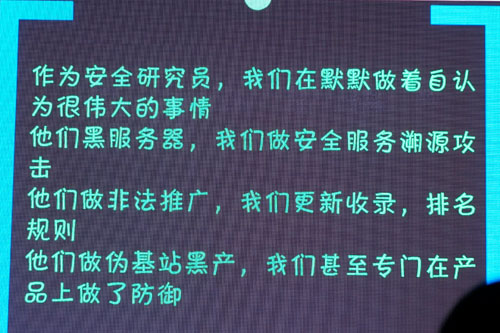

【议题:藏匿在黑暗世界的利益链条】演讲人:redrain,360 网络安全攻防实验室安全研究员,“资深赛棍”,喜欢各种 CTF、WarGame;渗透师,专搞各种工程师。集 Web 狗、渗透狗于一身,擅长于各种主流,非主流入侵手段。黑客利益产业化规模化早已成型,近年来各种黑产手段更是花样百出,造就千万身家的同时也可能锒铛入狱。面对巨大的利益,作为安全研究人员/黑客,勿忘初心。议题将对黑产的详细流程和主流黑产技术运用进行大曝光,内容过于暴力,未成年人请在家长陪同下观看!

下载链接:隐匿在黑暗世界的利益链条.7z

优酷现在观看:http://v.youku.com/v_show/id_XNzk4NDg0MTIw.html

其他大会视频:

其他相关文章:

发表评论?